Security Assessment Tool – Schwachstellen mit CSAT sofort erkennen

Das frühzeitige Erkennen von Schwachstellen in der IT-Infrastruktur ist für Unternehmen von entscheidender Bedeutung. Denn damit schützen Sie sich vor Phishing- oder Ransomware-Angriffen, die andernfalls erhebliche Auswirkungen haben können. Aus diesem Grund empfehlen wir Ihnen einen Schwachstellen-Scan mit dem Cyber Security Assessment Tool (CSAT) von QS Solutions. Das Tool bietet Ihnen die Möglichkeit, Ihren Security-Reifegrad zu ermitteln. Der nachfolgende Blogartikel gibt Ihnen Einblicke in die Funktionsweise, um Sie effektiv bei der Identifizierung und Behebung von Schwachstellen zu unterstützen.

Welche Systeme sollten Sie mit dem Security Assessment auf Schwachstellen prüfen?

Es ist ratsam, sämtliche Systeme zu überprüfen, die zur Gewährleistung der Informationssicherheit von essenzieller Bedeutung sind. Dies schließt nicht nur Server und Clients ein, sondern erstreckt sich auch auf das Active Directory, Entra ID, Kommunikationsmittel sowie die implementierten organisatorischen Maßnahmen zum umfassenden Schutz von Informationen. Die Einbeziehung dieser Elemente in den Schwachstellen-Scan stellt sicher, dass wir potenzielle Sicherheitslücken in allen relevanten Bereichen identifizieren und beheben können. Das Besondere an CSAT ist, dass dieses nicht nur die IT-Systeme prüft, sondern durch einen detaillierten Fragebogen auch die Bereiche rund um Compliance, Datenschutz und Microsoft Purview betrachtet.

Was sind Informationen?

Informationen sind Werte von besonderer Bedeutung für Ihr Unternehmen, die in angemessener Weise geschützt werden müssen. Diese Werte können verschiedene Assets umfassen, darunter Objekte, Anwendungen, Personen und IT-Systeme. CSAT bietet gezielte Unterstützung beim Schutz Ihrer IT-Systeme und Anwendungen, wie zum Beispiel SharePoint und Entra ID.

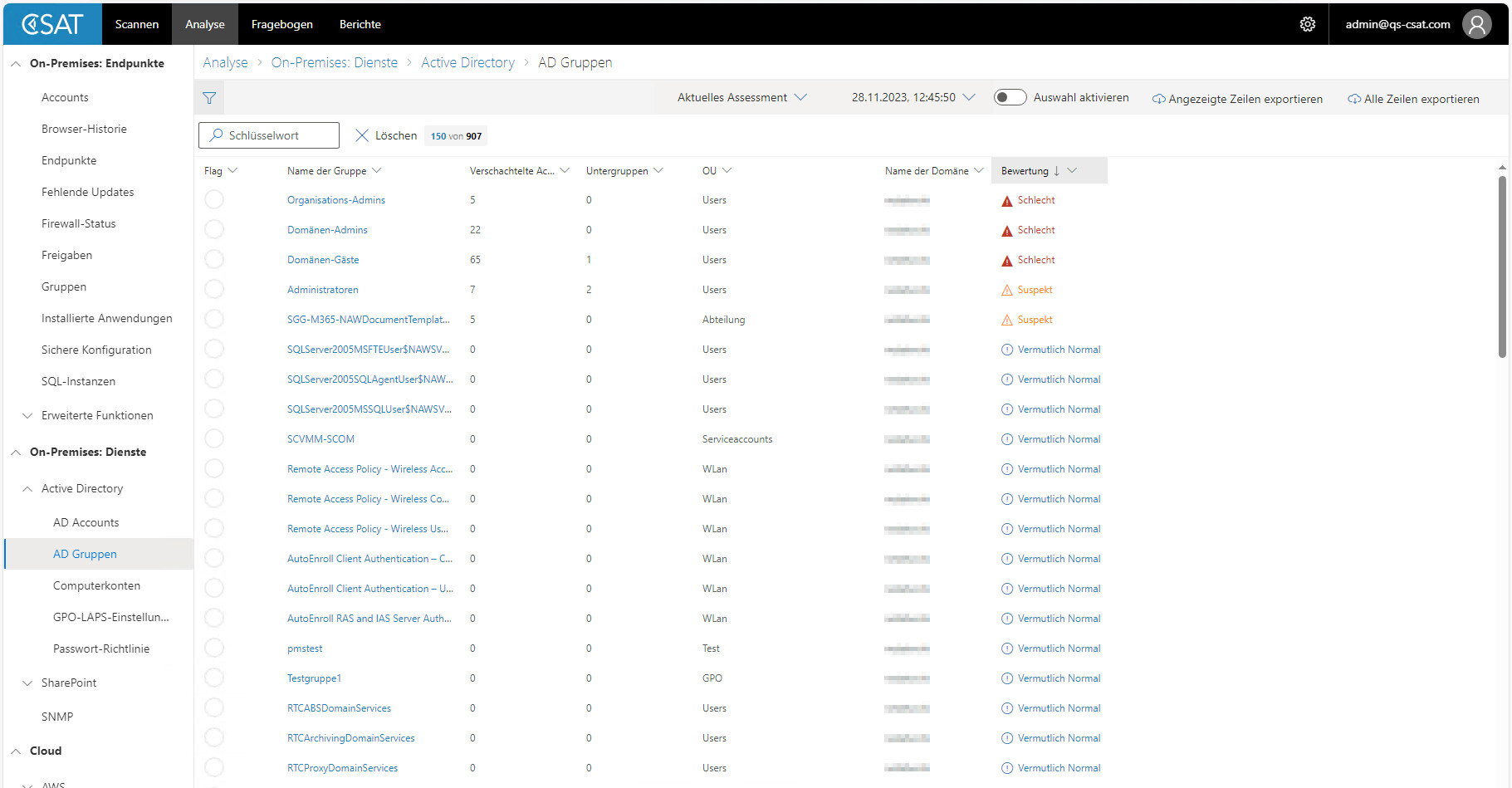

CSAT identifiziert kritische Schwachstellen

Wir nutzen ein Security Assessment insbesondere für das Onboarding von Managed SOC Kunden und das Erkennen von Schwachstellen in Unternehmensstrukturen. Durch CSAT erhalten unsere erfahrenen Sicherheitsexperten die Möglichkeit, eine erste Sichtung durchzuführen, nachdem die Security Assessment Scans abgeschlossen wurden. Kritische Schwachstellen können damit sofort erkannt und im Anschluss behoben werden.

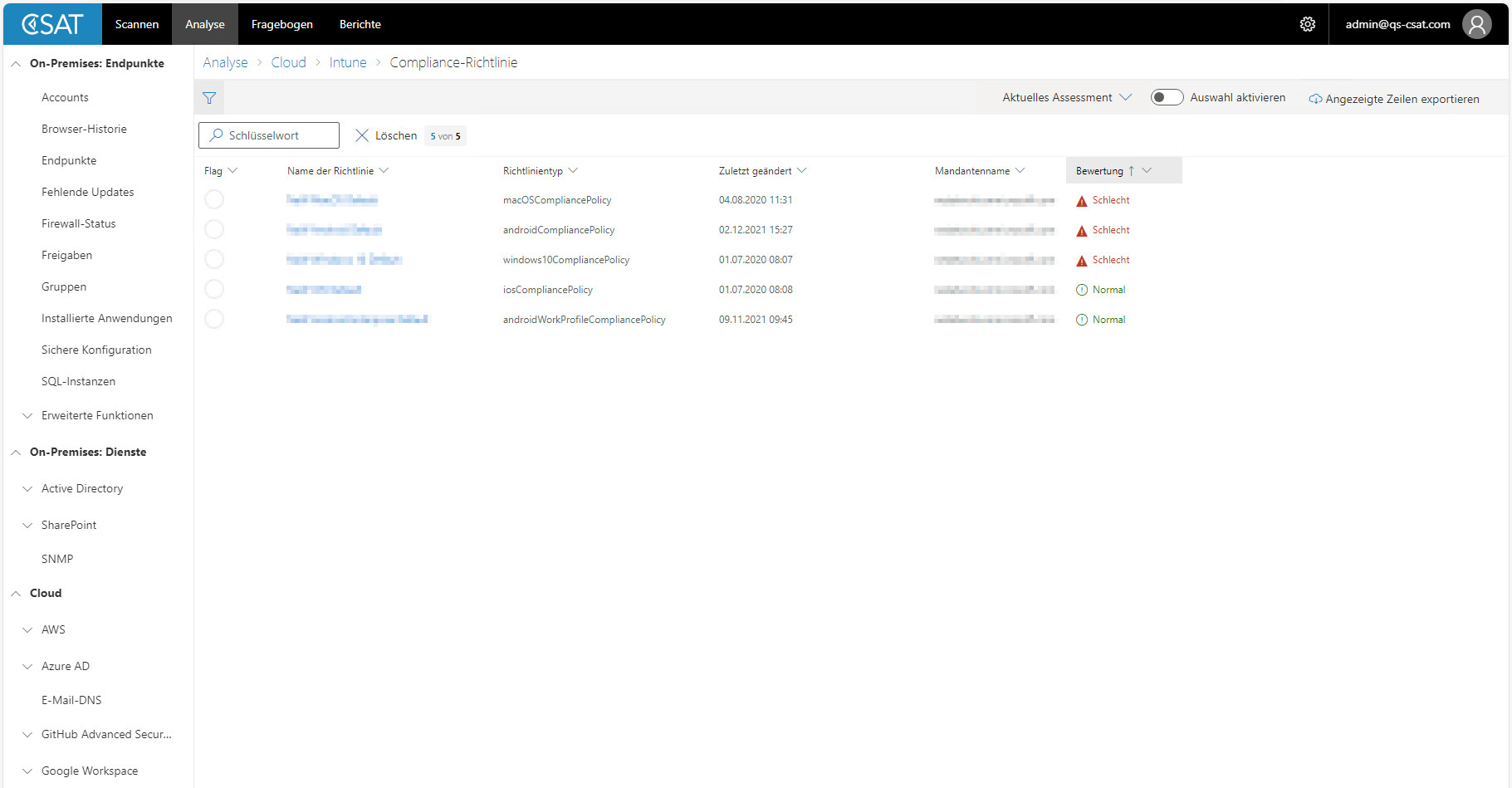

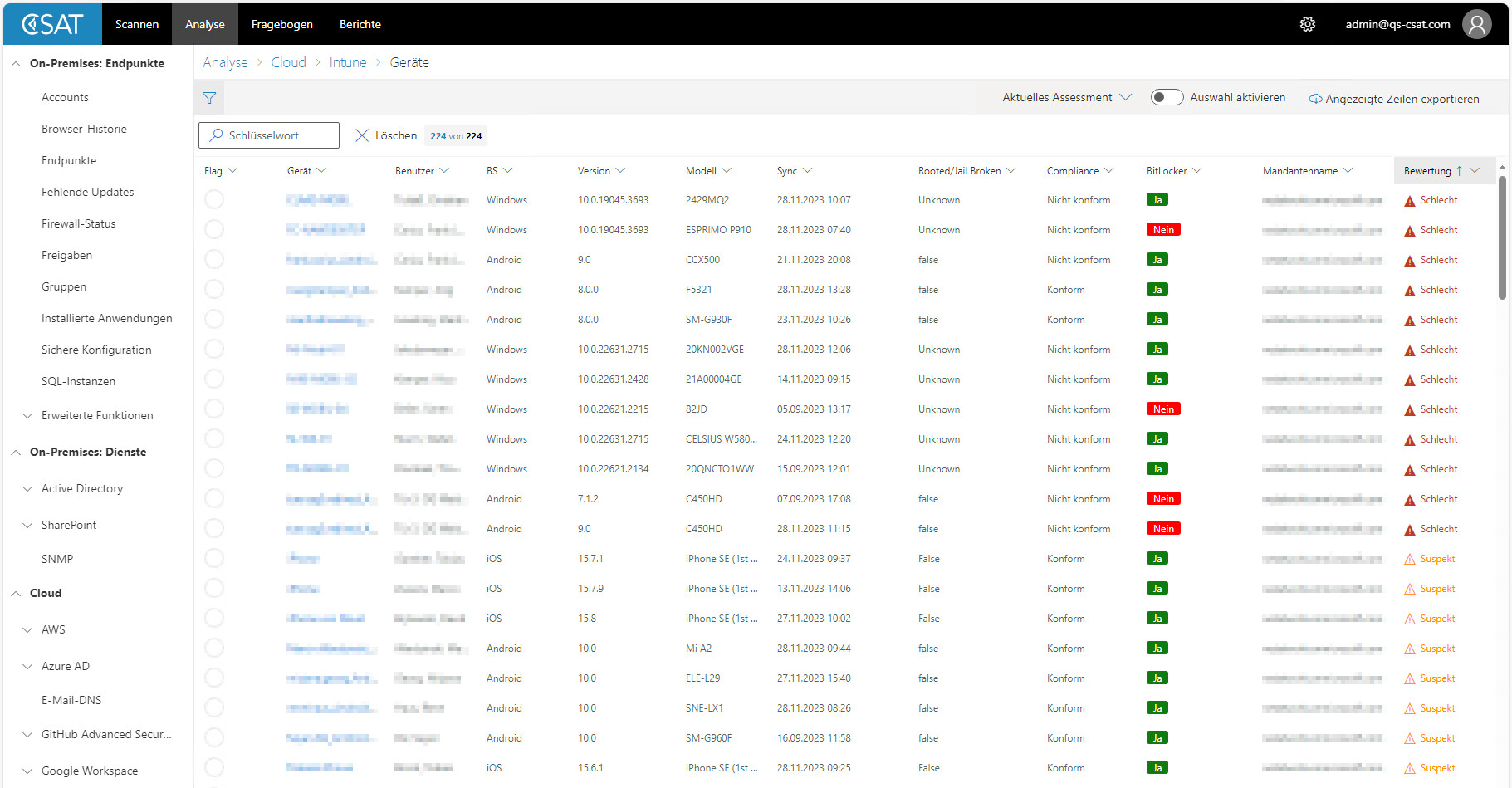

Konfigurationsprobleme im Mobile Device Management mit CSAT schnell erkennen

Das Security Assessment Tool wertet selbst Microsoft Intune aus, welches als Mobile Device Management zusätzlich zum Schutz der Clients und Server genutzt werden kann. Mit CSAT lassen sich sofort Konfigurationsprobleme erkennen:

Auch Geräte, bei denen noch kein Bitlocker aktiviert ist, fallen auf. In diesem Fall können Sie Maßnahmen durchführen, um diese Schwachstelle zu schließen:

Ergebnisse des Security Assessment mit CSAT und nachfolgende Schritte

Basierend auf den Ergebnissen des Security Assessments erstellen wir sofort einen Maßnahmenplan für unsere Kunden und identifizieren die unternehmenskritischen Schwachstellen. Hierdurch sind wir in der Lage, bei unserem Managed SOC die Incidents besser zu bewerten und wissen, was wirklich eine Schwachstelle für das Unternehmen ist. Die Maßnahmen und Erkenntnisse dokumentieren wir abschließend in einem Report, um den Fortschritt festzuhalten. Nachfolgend ein paar Beispiele, wie ein solcher Bericht aussehen kann.

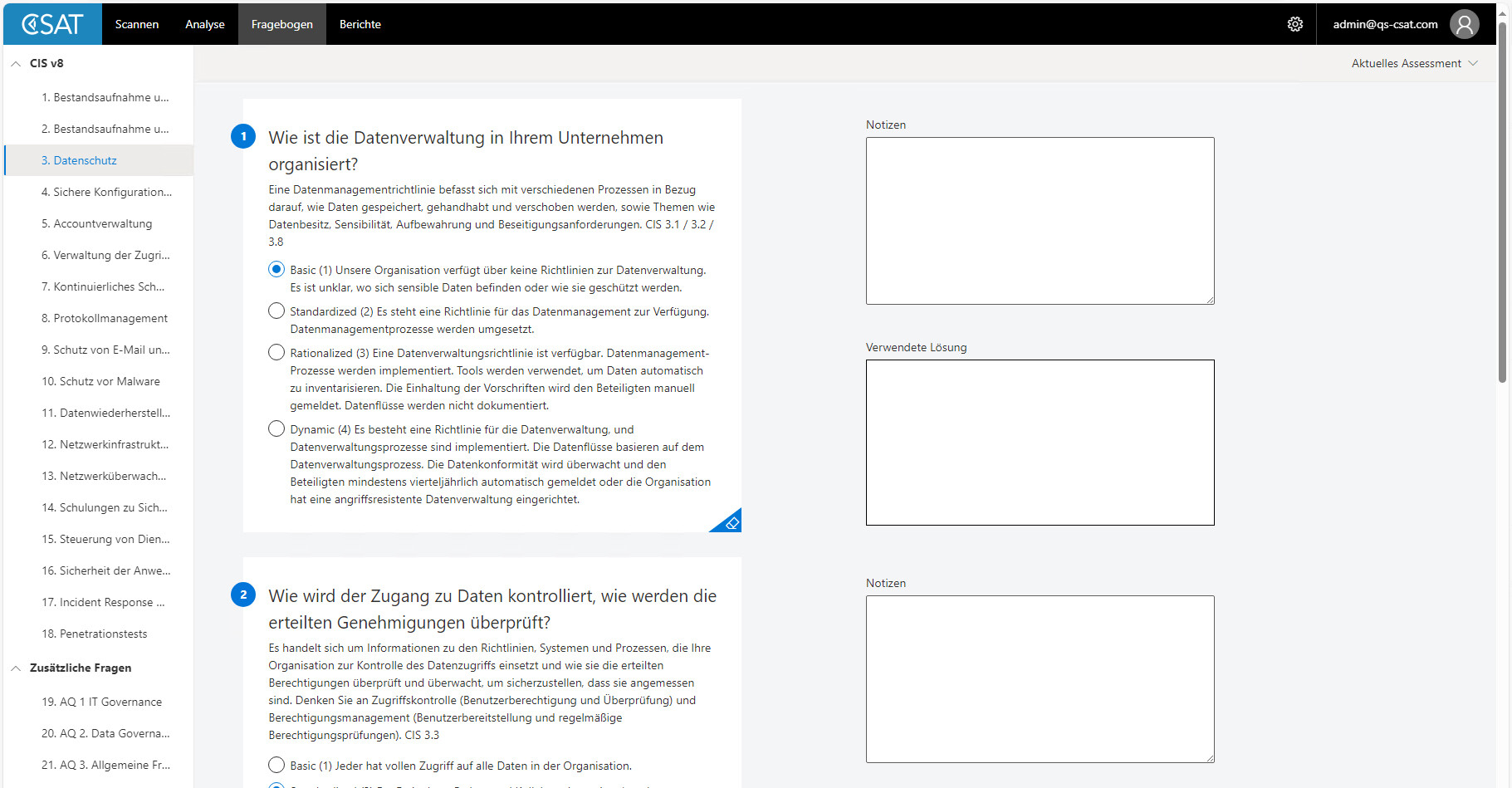

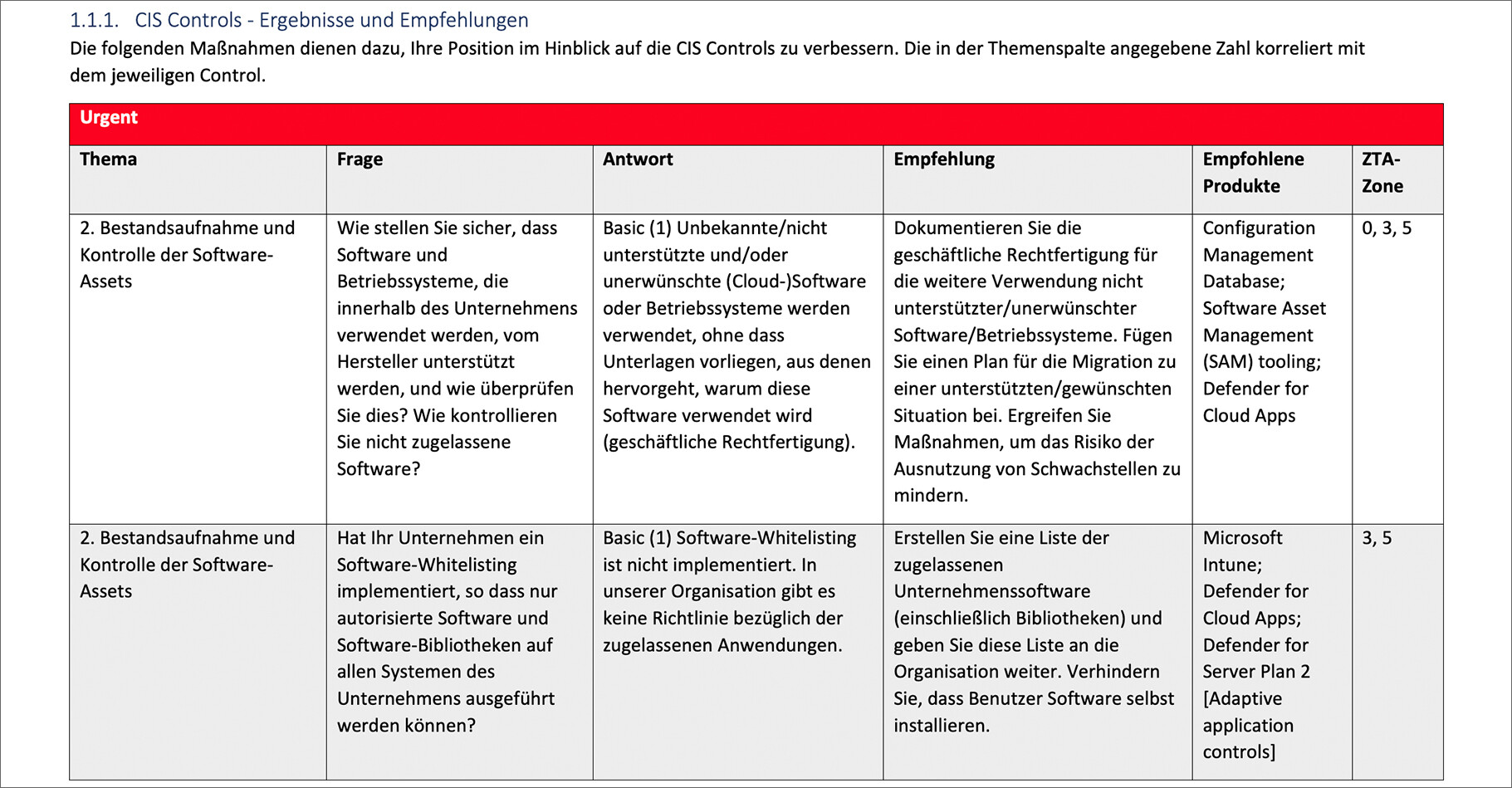

CIS Controls Fragebogen

Die Basis bildet der CIS Controls Fragebogen. Dieser ist an das Framework von CIS Controls angelehnt und fragt die Handlungsempfehlungen ab, die zum Schutz vor den häufigsten und gefährlichsten Cyberangriffen dienen. Die Ergebnisse des Fragebogens werden in unserem Report ausführlich erklärt und dargestellt. Die Fragen werden regelmäßig aktualisiert, um so den neusten Handlungsempfehlungen zu entsprechen.

Basierend auf Ihren Antworten zu den CIS Controls im Fragebogen könnte die aktuelle Sicherheitsbewertung wie folgt aussehen:

Hieraus lassen sich nun Maßnahmen ableiten und priorisieren:

Schwachstellen-Scan und Actionplan

Aus dem Schwachstellen-Scan der Systeme ergibt sich ein individueller Actionplan, der in der zukünftigen Planung bei der Implementierung von Sicherheitsfeatures berücksichtigt werden sollte.

So könnte ein Überblick über die empfohlenen Maßnahmen und Produkte aussehen:

| Thema | Aktion | Empfohlene Softwareprodukte | ZTA-Zone |

|---|---|---|---|

| Quick Wins | |||

| (Azure) Active Directory Accounts | Überprüfen Sie Konten mit riskanten User Account Controls (UAC – siehe Kapitel 5.1.5) und entfernen Sie diese Active Directory (AD)-Einstellungen.

Deaktivieren Sie alte / nicht verwendete Konten. Überprüfen Sie externe Benutzer und setzen Sie die Multi-Faktor-Authentifizierung für externe Benutzer durch | Microsoft Entra ID Multi-Faktor-Authentifizierung

Microsoft Entra ID Conditional Access Microsoft Entra ID | 0 1 |

| Administratoren | Führen Sie einen Prozess zur regelmäßigen Überprüfung von Administratorkonten ein und bereinigen Sie alte / nicht verwendete Accounts.

Stellen Sie sicher, dass administrative Rechte nur Administratorkonten und nicht normalen Benutzerkonten zugewiesen werden. | Microsoft Entra ID Privileged Identity Management (PIM) | 0 1 |

| Ändern Sie die Standardkennwörter | Stellen Sie sicher, dass alle Standardkennwörter für alle Dienste und Geräte geändert werden.

Implementieren Sie Local Account Password Solutions (LAPS) für lokale Administratorkonten. | 1 2 6 7 | |

| Passwort-Richtlinie | Verbessern Sie die Kennwortrichtlinie (siehe Kapitel 5.1.5). Aktivieren Sie Multi-Faktor-Authentifizierung für alle Benutzer. | Microsoft Entra ID Multi-Faktor-Authentifizierung | 0 1 |

Wir empfehlen basierend auf den Handlungsempfehlungen des BSI, BaFin und IT-Grundschutzes das Security Assessment mit CSAT regelmäßig durchzuführen, da Sicherheit ein kontinuierlicher Prozess ist, welcher eine regelmäßige Überprüfung erfordert.

Fazit

Ein Security Assessment ist empfehlenswert, weil es Schwachstellen sichtbar macht und häufig gestellte Fragen im Sicherheitsumfeld beantworten kann.

Insbesondere beim Onboarding eines Managed SOCs hilft das Security Assessment dabei, die aktuelle Sicherheitssituation ausführlich zu bewerten.

Auch wenn Sie vor der Herausforderung stehen, eine Umgebung zu erneuern, zu übernehmen oder zu migrieren, können wir Sie mithilfe von CSAT gut unterstützen. Dieses bietet eine schnelle Möglichkeit, um sich einen Überblick über eine unbekannte oder gewachsene Unternehmensstruktur zu verschaffen.

Da es sich bei dem Schwachstellen-Scan immer um eine Momentaufnahme der gesamten Umgebung handelt, empfehlen wir diesen in regelmäßigen Intervallen durchzuführen.

Hilfe beim Security Assessment mit CSAT benötigt?

Gerne unterstützen wir Sie bei der Implementierung von CSAT und der Durchführung des Security Assessments, um so die Sicherheitslage Ihres Unternehmens besser einschätzen zu können. Im Rahmen dessen erhalten Sie auch eine Übersicht der notwendigen Schritte zur Erhöhung Ihres Security Reifegrades.